从世界上第一个蠕虫病毒————莫里斯————因其巨大的系统破坏力和传播速度被人们所关注,便意味着在恶意代码斗争的战场上传播速度势必成为新的衍变方式。而互联网自上世纪90年代初期开始迅猛发展更是为这种恶意代码的快速传播提供了新的媒介和渠道,没有人料到另外一种结合病毒、木马、蠕虫技术为一体的新的信息安全威胁方式————僵尸网络————会如此令世界诸多信息安全专家所头疼,以至于直到今天,在针对僵尸网络的行动中,处于正义一方的白帽子们仍然无法信心满满地占得上风。

创造和管理僵尸网络的软件使得僵尸网络的危害程度远远高于以往恶意脚本那一代,它不仅仅是病毒,更是病毒的病毒,它的危害性更集传统的病毒、木马、蠕虫为一体,既可以进行常规的系统驻留、信息窃取、远程操控,也具备蠕虫的网络传播特性。如果将病毒、木马、间谍软件、后门、蠕虫等等形容为《植物大战僵尸》中的各色装备的僵尸,那僵尸网络用“一大波僵尸”来形容再合适不过。

一、僵尸网络的特点

僵尸网络的特点在于:能够在僵尸客户端上执行所设定的操作而无需僵尸牧人(幕后控制者/僵尸网络所有者)直接登陆该客户端;在僵尸牧人很少甚至不插手的情况下,僵尸客户端能够协同合作并针对同一任务或目标行动。事实上,僵尸网络与蠕虫病毒唯一的区别就在于僵尸网络拥有统一的高度可控的系统。

典型的僵尸网络由僵尸服务器(通常是一台IRC服务器)和一个或更多的僵尸客户端组成。有成百上千的僵尸客户端组成的僵尸网络也仅仅可以被称作为小型僵尸网络。由于僵尸客户端的分布不局限于某个国家或地区,因此对于追踪和查找幕后的僵尸牧人会难上加难,很可能在追查过程中会涉及到国际之间的协同调查及合作,相比遭受损失的企业/机构或个人而言,对僵尸网络的调查取证实在过于繁琐,以至于很多情况下不得不终止调查。

二、僵尸网络的构成

僵尸网络的构成是模块化的,大致可分为三个模块:扫描模块、驻留模块、功能模块,其中扫描模块用来扫描和传播僵尸网络病毒,驻留模块的目的在于能够隐匿驻留在目标系统中,功能模块则在驻留模块驻留之后执行僵尸牧人所设定的指令。从模块构成看即是病毒、木马的模块构成结合。

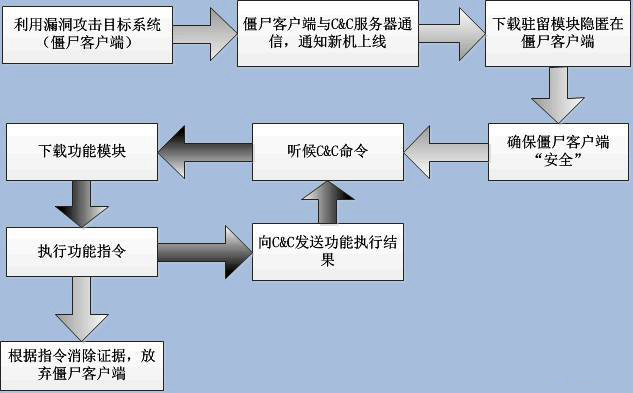

上图是典型的僵尸网络客户端的生命周期(不同僵尸网络可能会有流程上的区别),其始于发现和利用漏洞:或通过社工手段,或通过系统漏洞,或通过残留木马后门,或通过密码猜解/破解。而在与C&C(命令与控制)通信告之新的客户端上线时,如今的僵尸网络已出现各种加密通信信道,以避免IDS、防火墙或其他方式的网络侦听,与C&C通信的目的在于更新可能存在的客户端模块、C&C端的客户端名称列表、IP地址或信道名称,正如木马攻击时服务器端上线时通知客户端一般。C&C是僵尸客户端与僵尸牧人的通信中转:僵尸牧人对C&C发送指令,C&C对僵尸客户端发送指令。

模块化的僵尸病毒使得功能模块可以根据僵尸牧人的需要进行随时变更或定制,比如加入比特币挖矿功能。因此使得僵尸病毒的模块或组件在面对杀毒软件时可能无法完全被查杀,而一旦在查杀后仍然有组件残留,便很有可能再次感染僵尸病毒,所以在企业环境中遇到僵尸病毒感染通常是在断网之后用干净的系统镜像进行还原。

(责任编辑:安博涛)