12月19日消息,据外媒报道,安全研究人员发现曾经猖獗一时的DNSChanger恶意软件再次被用于发动大规模恶意攻击。据悉,攻击者通过DNSChanger攻击包针对166种家用或小型办公路由器型号展开了恶意广告分发攻击。

DNSChanger攻击再度来袭

最早,DNSChanger是活跃于2007年至2012年的DNS劫持软件。该恶意软件由爱沙尼亚一家叫Rove Digital的公司研发,它会通过修改计算机的DNS设置,指向他们自己的服务器来感染电脑。通过这种方式,用户在浏览网页时便会被插入广告。在该软件鼎盛时期,大约感染了超过400万台计算机,并为该公司带来了至少1400万美元的非法广告收入。

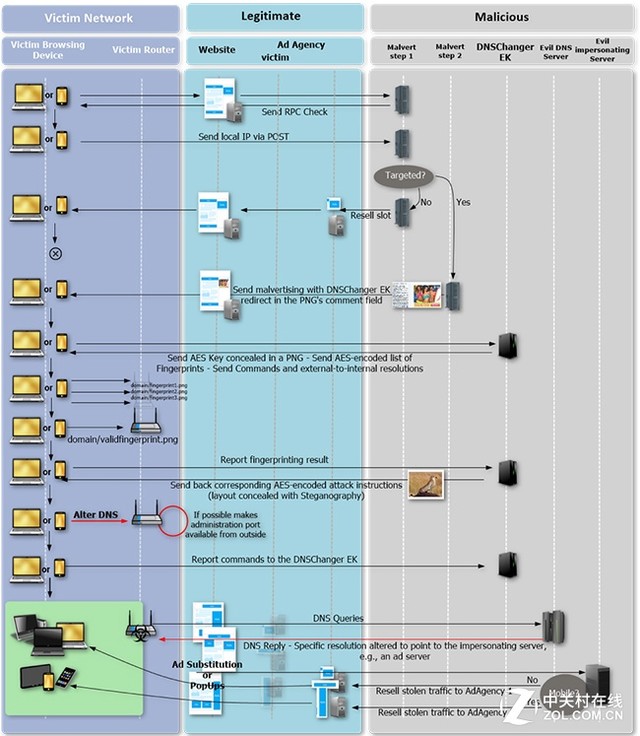

然而近日发现的DNSChanger攻击包,则不再是针对浏览器,而是锁定受害者的路由器展开的攻击。根据安全机构Proofpoint公布的研究报告指出,易受攻击的路由器包括了目前部分主流的路由器品牌如D-Link、Netgear以及一些SOHO品牌如Pirelli、Comtrend等。

DNSChanger攻击解析

如果值得攻击,而受害者的路由器又具有可利用之漏洞的话,攻击者便会使用已知路由器漏洞来修改路由器的DNS列表。如果没有已知漏洞,攻击者便会利用DNSChanger攻击尝试使用默认凭证来更改DNS列表,并尝试从外部地址获取管理端口以进行其他攻击,包括中间人攻击、网络钓鱼、金融欺诈、广告欺诈等等。

通过攻击,其目标是更改受害者路由器上的DNS列表,进而导流一些大型网络广告代理的流量为其赚钱,或使之访问攻击者操控的DNS服务器,展开其他攻击等等。

那么对此用户又该如何进行防范呢?建议首先将路由器固件升级至最新版,之后可以更改路由器上的默认本地IP范围,禁用SOHO路由器上的远程管理功能,以及使用广告拦截浏览器加载项等手段进行安全防护。

(责任编辑:宋编辑)