信息安全的核心在于“信息数据”的安全,而在数据处理中,应用才是关键。随着网络的快速发展,网络应用类别越来越多,应用复杂度也越来越高,人们逐渐发现,单纯解决数据的访问和传输的安全已经无法很好地保障信息安全,必须高度重视维护关键应用的安全,从数据的产生、计算和存储等多个角度来思考和解决。因此,对于“网络应用”安全的关注度也逐渐升温。目前,网络应用安全呈献出以下几大发展趋势。

趋势一:Web应用安全市场成为必争之地

如今,越来越多的企业用户已将核心业务系统转移到网络上,Web浏览器成为业务系统的窗口。在此背景下,如何保障企业的应用安全,尤其是Web应用安全成为新形势下信息安全保障的关键所在。Gartner的一份分析报告指出,在调查的企业数据中心中,92%的Web应用有安全缺陷;80%存在跨站攻击;高达62%存在SQL注入风险;而参数篡改和Cookies毒化也分别达到60%和37%。同时,专门针对应用层进行攻击的手段越来越多,越来越难以防范。

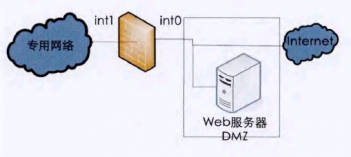

从技术的角度看,Web应用的安全主要涉及两个方面:服务器端和客户端。服务器端的安全隐患主要有脚本安全、SQL注入、盗链、DoS/DDoS攻击。而客户端的安全隐患主要是Cookie、证书、可执行代码的限制、安全选项设置不当等。

目前已经有相当多的安全厂商提出了自己的Web应用安全解决方案。

趋势二:加强应用本身的安全是网络应用安全的关键

网络应用之所以不安全,其中很关键的一点是应用程序本身不安全,给网络攻击留下了可乘之机。有几家安全厂商已经将注意力到应用程序开发过程中,提出了所谓的代码级解决方案,确保应用服务本身的安全漏洞尽量少,尽可能地消除程序的安全漏洞带来的可乘之机。

趋势三:身份管理成为应用访问控制主流技术

基于身份的应用管理包括身份识别、权限控制、行为审计等多方面。网络边界正在逐渐变得模糊,移动终端越来越普及,我们面临的网络世界不再是清晰的内部与外部,身份成为网络世界的辨识要素,因此对于身份的管理就显得尤为重要。

传统的身份管理技术主要采用所谓的AAA技术,然而随着应用安全需求的发展,不再是身份的识别和权限控制那么简单,更多的是希望通过“身份”的管理来实现应用访问控制。比如当前比较流行的P2P应用占据了大量的网络带宽,在某些场合,事实上已经严重影响了正常的业务操作,成为企业和网络运营商头疼的问题,但又不能简单地禁止这些应用。于是如何识别这些P2P应用,如何给不同的身份配置不同的P2P应用权限,如何监控这些应用下载的数据的合法性和安全性,都成为了应用访问控制的关键。

趋势四:采用多核硬件架构来解决应用安全处理性能不足的问题

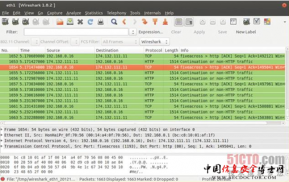

要确保纷繁复杂的网络应用的安全,就不得不深入分析报文。不仅仅需要分析报文的传输层,还需要分析报文的应用协议层、应用数据内容,甚至还需要分析报文之间的关联性,这就给应用安全技术带来更大挑战。既要分析准确,又要确保报文的实时性,在一定程度上,这两者是矛盾的,单纯希望从软件角度解决此矛盾已经不再现实,必须寻求更高更强的硬件架构才能解决根本问题。

部分实力雄厚的应用安全厂商已经采用多核硬件架构来解决性能瓶颈,将应用安全的处理能力提升到以前的5~10倍,基本满足了当前对网络应用安全的性能要求。

未来更多的业务将以Web应用方式呈现,信息安全也必将从以边界防护为主向应用和数据安全防护为主过渡,同时加强在应用研发、部署以及维护等方面的安全管理并辅以必要的技术设备,才能跟上信息化发展的步伐,实现协调发展。

(责任编辑:adminadmin2008)