要清楚认识到企业自身的数据安全现状,就必须有一套清晰的评估方法。这里可以提供三点评估方法供大家参考。

1. 数据保密意识是否具备?

2. 数据保密措施是否缺乏?

3. 数据保密制度是否健全?

在我们看来,评估一家企业的数据安全现状,必须以人为本。企业领导是否有数据保密意识?员工是否能遵守保密制度?这都是关键。企业领导和员工具备良好的保密意识,辅之健全措施和制度,能大大提升企业核心资产的信息安全。当然,这与企业的信息化程度以及数据是否以电子文档形式存在也有很大关系。

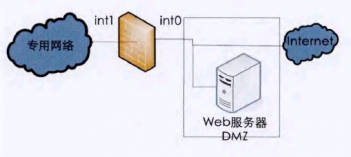

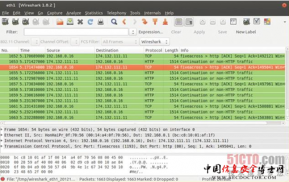

目前,国内外的信息安全管理标准的核心要点都是围绕技术和制度展开说明的。以BMB-17为例,技术方面主要从物理安全、网络安全、主机系统安全、应用安全和数据安全等五个方面来评估企业的安全现状,其中应用安全和数据安全是其所强调的核心部分,也是评估企业保密工作情况的重要参考点。制度上,包括机房管理制度、计算机使用制度、人员管理制度、信息资产安全管理制等各方面的安全制度,都是企业需要考虑的。从走访的一些大型制造业来看,企业管理层对如何平衡技术和管理制度方面往往不知所措。这里可以提个建议,即从生产经营的各个角度和途径寻找薄弱点,然后给予技术和制度上的改进。

(责任编辑:闫小琪)