如果一个数据包通过了网络规则的检查,ISA接下来就要看看它是否符合系统策略了。ISA2006标准版中预设了30条系统策略,系统策略应用于ISA本地主机,控制着从其他网络到本地主机或者从本地主机到其他网络的通讯,系统策略中启用了一些诸如远程管理,日志,网络诊断等功能。一般情况下,对系统策略只能允许或禁止,或对少数策略的某些属性作一些修改。查看系统策略方法:打开ISA服务器管理,右键点击防火墙策略,如下图所示,在查看中选择“显示系统策略规则”。如图所示:

▲

四、防火墙策略

防火墙策略用来控制源网络和目标网络的通讯,防火墙策略的优先级就是按照规则排列的顺序,而不是按照拒绝优先原则。由于系统策略优先级也是按照序号排列,和防火墙策略优先级完全一样,我们甚至可以把防火墙策略看成是从31开始编号的系统策略。

数据包通过网络规则的检查后,就要面临系统策略和防火墙策略的检查了。ISA将从第一条策略开始检查,检查数据包的访问请求是否匹配策略,如果匹配,就按照策略的规定执行,结果无非是禁止或允许。如果不匹配,ISA就将按顺序检查下一条策略,从第一条系统策略一直检查到最后一条防火墙策略。如果把所有策略都检查完了还不匹配,最后就落到ISA自带的最后一条防火墙策略上,内容是禁止所有网络间的一切通讯。所以,我们在分析防火墙策略时,我们要注意两点,一是策略顺序,二是策略匹配。

所谓策略顺序就是指排在前面的策略优先执行,根据这个原则,我们要好好设计一下防火墙策略的顺序。

所谓策略匹配是指当ISA检测到访问请求时,ISA会检查访问请求能否匹配防火墙策略中的策略元素,策略元素的检查顺序为 协议,从(源网络),计划时间,到(目标网络),用户,内容类型。如果和这些元素都能匹配,ISA就认为访问请求匹配防火墙策略。

介绍到这儿,估计大家限制通过ISA进行一般的访问控制是肯定没有问题的了。那如果要进行一些复杂的限制怎么办呢?例如,公司要限制员工在上班时间通过HTTP协议访问一些具有特定扩展名的文件,如声音文件,如图像文件等;有的企业可能需要禁用QQ或MSN等即时通讯软件;还有的企业禁止用户上网发贴等等,这些都可以通过ISA来完成。下面咱们就来看两个例如:

实例:限制QQ、MSN等即时通讯软件

这就要用到HTTP签名的功能。签名其实就是HTTP数据包中有规律出现的特征数据。我们想阻止一些HTTP应用程序,就可以分析一下这些程序在通讯时有哪些特征数据,然后把这些特征数据以签名的形式提交给ISA,这样ISA就可以阻止这些应用程序了。我们在此以微软的MSN为例:

XP中自带了一个MSN客户端软件Windows Messenger,以此软件为例,Windows Messenger登录服务器时有三种方式:

1、 使用MSN Messenger协议直接连接MSN服务器的 1863端口。

2、 使用HTTP协议连接MSN服务器的80端口。

3、 使用代理服务器连接到MSN服务器的80端口。

其中第一种和第二种连接方式是很容易控制的,我们在ISA上封掉MSN服务器即可,虽然MSN服务器数量不少,但毕竟只是时间问题。第三种方法就不太好控制了,访问者通过代理服务器绕到MSN服务器上,从ISA的角度来看这只是内网的一台客户机访问外网的一台服务器而已。我们不可能封掉所有的代理服务器,这时就要靠签名了,我们要找出MSN客户端通过代理服务器访问MSN服务器时的特征数据,依靠这个来封掉MSN。

那么关键问题来了,怎么找出这个特征数据,也就是咱们所说的签名呢,有的网站上已经公布出来一部分,如微软就已经把MSN的公布出来了:

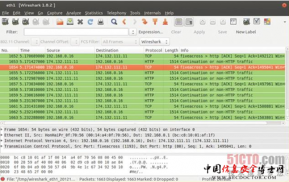

那如果有的应用程序没有公开的签名怎么办,那就需要大家自己动手来找出特征数据了,这就要用到协议分析软件,又称抓包软件,那如果我们要的签名在表中没有怎么办呢?我们可以通过抓包来分析。常用的抓包软件有Windows系统自带的网络监视器,或者是Ethereal,sniffer等。 但在此要求管理员非常熟练的使用协议分析软件。而且有些程序的签名也不是一承不变的。可能会发生改变。所以最好结合连接服务器列表,以QQ为例,可以找出所有的QQ连接服务器,做一个计算机列表。然后做一个访问规则,拒绝从内网到这些目标的通讯即可。但找出这些服务器地址,也是一个费神的工作。唉,不多说了。

以上咱们介绍的是ISA的访问控制,可以看到作为全球最优秀的软件防火墙,ISA在功能和易用性方面还是当之无愧的。下面我们再来介绍一下如何利用ISA的服务器发布功能来保护企业内部的服务器。

服务器发布:

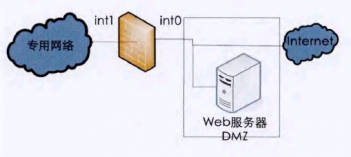

服务器发布简单地说就是把内网或DMZ的服务器发布到ISA的外网网卡上,让外网用户通过ISA的外网IP就能访问到被发布的服务器。但为什么需要用发布规则呢?为什么不能用访问内规则呢?什么时候该用访问规则,什么时候该用发布规则取决于源网络和目标网络的网络规则如果源网络和目标网络间的网络规则允许访问,那我们就应该使用访问规则;如果源网络和目标网络间的网络规则不允许访问,那我们就应该使用发布规则。举个例子,内网到外网的网络关系是NAT,网络规则允许从内网到外网单向访问。如果内网访问外网的服务器,我们应该用访问规则;但如果外网要访问内网的服务器,就只能通过发布规则了。

(责任编辑:闫小琪)