拖尾式的好处是无需更换手机,只需更换SIM卡,符合移动运营商在SIM/UIM卡加载安全及移动支付应用的要求。天线采用SIM/UIM卡拖尾方式对手机外观要求较高,不是每款手机都适合采用此方式。

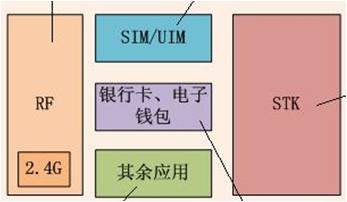

RFID-SIM方案采用将射频单元(包括射频模块、天线)直接集成到有源SIM/UIM卡上的方式工作,工作频率为2.4GHz。目前,中国移动主要采用的是此方案。

无论是拖尾式,还是RFID-SIM卡模式,密钥都可以保存在独立的电子钱包存储器里。所有的SIM卡应用,必须通过一种只有SIM卡厂商才有的编译器编译方可,所以外人很难破解,里面的密钥是安全的。(老李曾经做过一款SIM应用,编译过程非常复杂,不是外界常用的系统,而且SIM卡厂商基本都不对非运营商之外的第三方提供服务。)

3.2、在外接设备中集成密钥

目前,主流的围绕手机(包括SIM卡)外接的移动支付方案也有三种。一种是以钱袋、拉卡拉、盒子支付为代表的从手机音频口外接刷卡槽方案;还有一种是在手机的SIM卡上贴片方案;第三种是在手机的SD卡中保存数字证书(银联曾考虑过此方案)。

外接卡槽式

这一种方式可以将一个外接的刷卡槽插入手机的音频接口,从而使手机变成了一个移动POS机。它只利用了手机的通讯和运算功能,而密钥可以保存在卡槽设备里。除了需要刷卡的时候插入终端外,其他时间卡槽和手机终端是分离状态的。这样就保证了密钥和手机终端分离的目的,从而达到手机支付安全的目的。

手机贴片式

这种方式主要围绕原有的SIM卡进行改造。在原来的SIM卡基础上,贴上一个小贴片,贴片与SIM卡可以合二为一,插入原来的SIM卡槽。手机贴片模式的支付完成,是通过SIM卡应用菜单实现的。在每个人的手机里,都有一个SIM卡应用的菜单。用户开卡(贴片模式完成后,需要拿专用的POS机来完成开卡激活,与运营商无关,是服务提供商的服务范围)。

理论上来讲,贴片式的贴片也是跟手机分离的,密钥也可以保存在贴片里。而且,贴片的激活机制也需要通过POS机非常复杂但专业的流程实现。所以,贴片式的支付也是安全的。

SD卡模式

中国银联也曾考虑过SD卡模式,即在手机的SD卡中保存数字证书,也就是密钥。用户现需要安装保存在SD卡中的客户端程序,然后需要开卡激活该客户端,即下载保存数字证书(密钥)。然后就可以通过客户端中的相关操作完成支付了。

上面三种模式,是目前手机支付领域比较主流的三种外接设备的工作方式。个人比较倾向卡槽方案,一不改变人的使用习惯,也无需绑定、更换信用卡;贴片方式开卡流程非常复杂,需要有专人用专用的POS机激活,不利于大面积推广;SD卡模式的加密是个问题,如果把密钥保存在SD卡中,不太可能有用户只在使用支付的时候才换上专用的SD卡,如果长期携带会有安全隐患(就如同U盾在PC机上长连接一样)。

3.3、转化到PC端解决

第三种解决方案是目前支付宝模式。因为用户可以并不直接在移动端关联银行卡。而通过支付宝账户做了一层缓冲。用户完全可以通过PC端的操作来完成从银行账户到支付宝的关联乃至转账,再通过PC端与移动端一致的支付宝账户完成购买商品的支付。这样即便有风险,也只是支付宝移动端账户的风险,而不是你银行卡所有资金的风险。而在PC端完成支付已经是非常成熟的业务了。当然也有的用户喜欢在移动端来完成支付宝到银行卡的关联,个人建议不要这么做。

如果今天非要用手机完成支付的话,那么个人认为后两种方案还是可取的。第一种NFC近场支付,需要等待整个体系的建立完成,如标准、POS机设备等。

其他的解决方案,个人认为尚不完善,其安全性有待考察。

(责任编辑:安博涛)