下面看看怎样使用API来发送和接收JMS消息

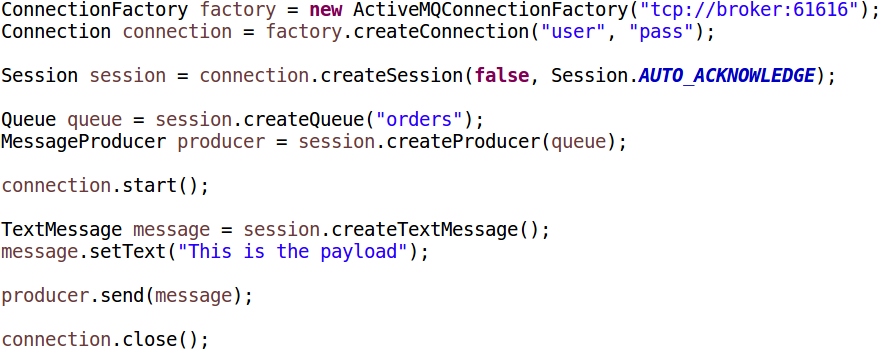

发送消息:

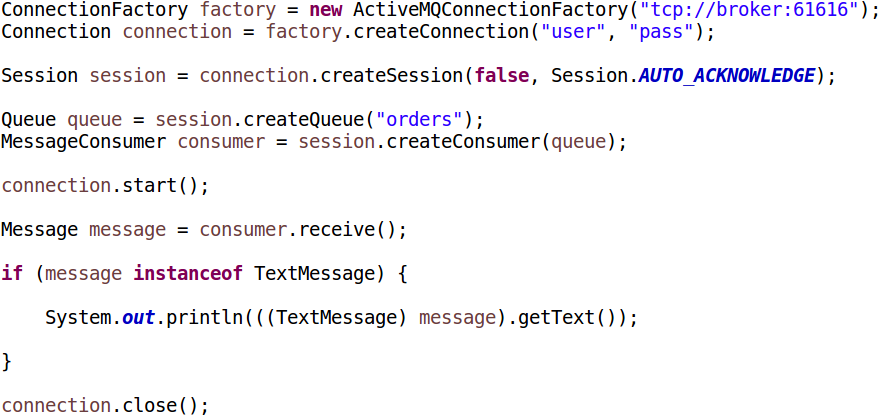

接收消息:

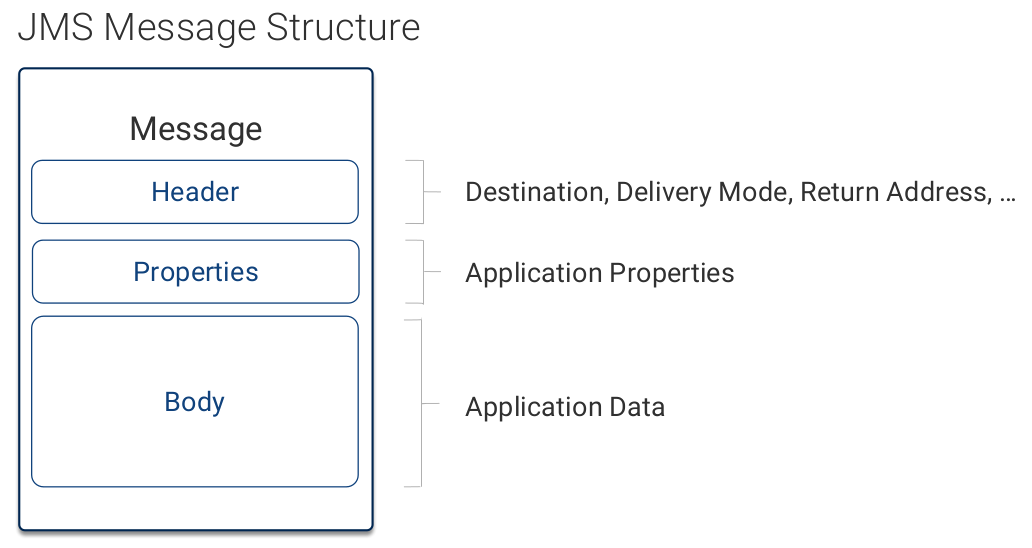

前面提到过,在Java中有很多东西都是基于序列化的,JMS也是如此.我们先来看看JMS 消息的结构.

Message主要由三部分组成,分别是Header,Properties和Body, 解释如下:

Header:消息头,所有类型的这部分格式都是一样的

Properties:属性,按类型可以分为应用设置的属性,标准属性和消息中间件定义的属性

Body:消息正文,指我们具体需要消息传输的内容。

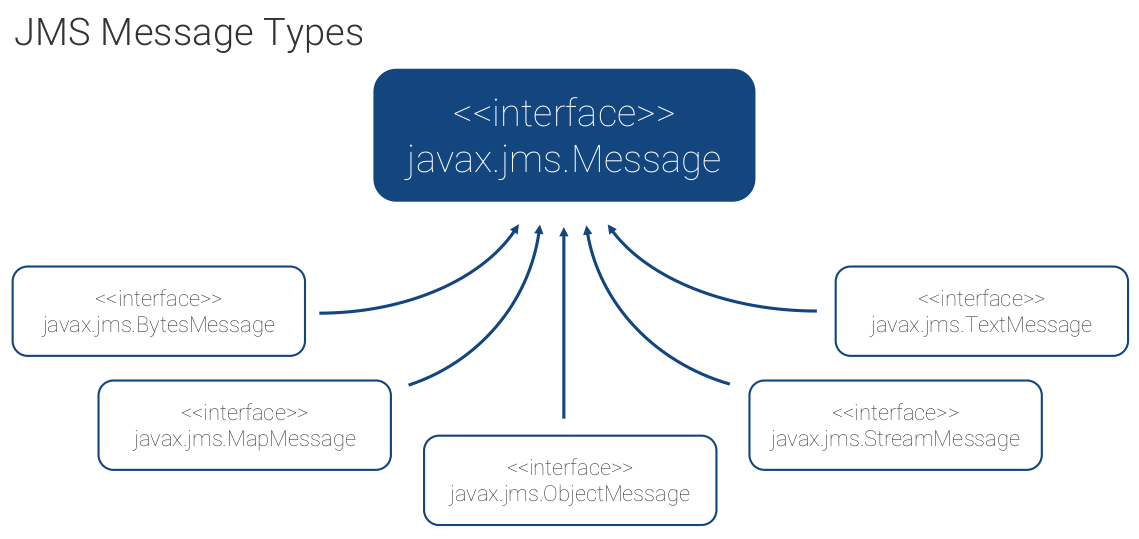

JMS 消息的类型有很多,具体为

在这么多的类型中,有一种类型的消息,促成了攻击。他就是:javax.jms.ObjectMessage ,我们来看看官网是怎么介绍它的。

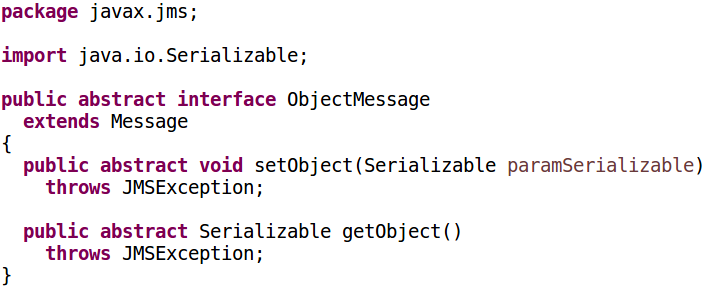

可以看到这个消息内部有一个可以序列化的对象,这就有趣了。下面接着看看ObjectMessage消息是怎样定义的

它有一个 getObject 方法,这个方法会将输入的消息反序列化。现在可反序列化的点已经找到,下面就是找找怎么样实现利用了。

(责任编辑:安博涛)