利用平均场理论和计算机模拟方法来研究网络的演化机理,在此之前也有人提出过类似的模型。 文献[6]依据节点能量来研究无线传感器网络簇间拓扑演化规律,没有考虑网络的带宽对拓扑结构影响,不适合互联网蠕虫网络。文献[7]提出三种构建无尺度蠕虫网络的蠕虫传播模型,模型在选择节点时以节点度为择优依据,但在实际网络环境中,往往是主机性能强和网络带宽高的节点被选择的概率大。

5 结束语

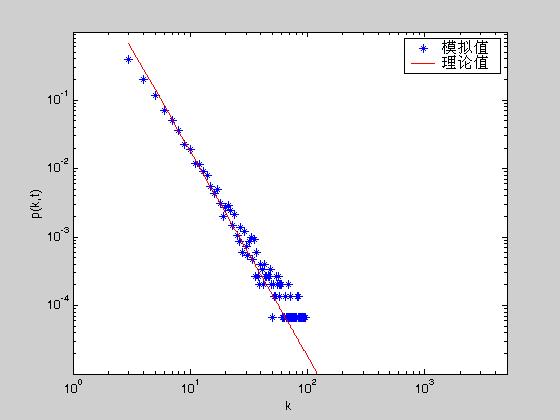

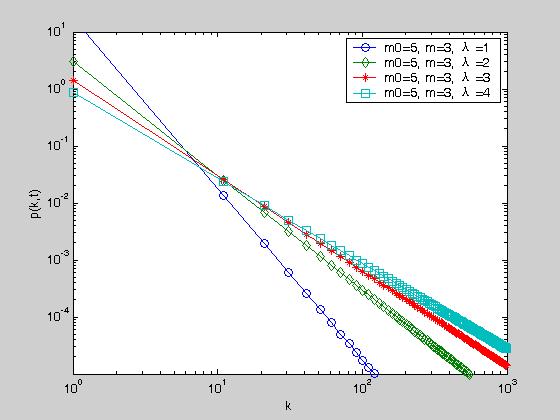

结合蠕虫传播的特性,提出了一个依据主机吸引力的蠕虫网络演化模型,并利用平均场理论和计算机模拟的方法研究此网络的演化机理。通过理论分析和实验验证,所生成的蠕虫网络具有无标度性质,非常适合蠕虫的传播。由于实际网络环境中,主机性能和网络带宽都有很大差异,目前还没有一个普适的方法得到评估主机性能和网络带宽吸引力的参考指标,这将是我们下一步研究的重点。

参考文献:

[1] PACHECO J M, TRAULSEN A, NOWAK MARTIN A. Co-evolution of strategy and structure in complex networks with dynamical linking[J]. Physical Review Letters, 2006, 97:25-103.

[2] GONZALEZ M, BARABASI A, ALBERT A. Complex networks: From data to models[J]. Nature Physics, 2007, 3: 224-225.

[3] BARABASI A, ALBERT A. Emergence of Scaling in Random Networks[J]. Science, 1999, 286: 509-512.

[4] SARAMAKI J, KASKI K. Scale-free networks generated by random walkers[J]. Physica Letters A , 2004, 341(11) : 80-86.

[5] BARABASI A L, ALBERT R, JEONG H. Mean-field theory for scale-free random networks[J]. Physica Letters A, 1999, 272:173-187.

[6] 陈力军, 刘明, 陈道蓄等. 基于随机行走的无线传感器网络簇间拓扑演化[J]. 计算机学报, 2009, 32 (1) : 69-75.

[7] 洪征, 吴礼发, 王元元. 三种构建无尺度蠕虫网络的蠕虫传播模型[J]. 吉林大学学报, 2008, 38 (3) : 690-694.

(责任编辑:adminadmin2008)