一份由计算机安全协会(Computer Security Institute)与美国联邦调查局(FBI)联合进行的计算机安全报告显示,目前对企业网络构成的前四大威胁均源自终端。根据国际计算机安全协会(ICSA Lab)的病毒调研报告,有30% 的终端不符合企业的安全要求。

一、“虚拟可信终端”产生的背景

重视终端安全是目前现实而又迫切的问题,但现在网络环境已经开始发生改变,其特点是:

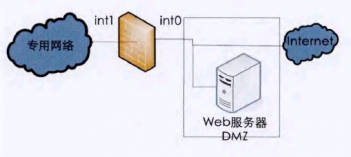

1.3C(Computer、Communication、Consumer Electronics)与3W(Web、Wireless 、Wideband)的迅速融合改变了传统的网络联接形式(如图1所示),移动与无线已经成为主流网络架构模式。

2.与传统的计算与通讯网络环境不同的是,融合环境下,诸如笔记本电脑、掌上电脑和PDA 等移动终端和无线设备的接入导致很难再去定义一个清晰的网络边界;另外各种终端的不同形式的外接端口扩展了传统网络管理的范围,所以需要通过对终端实施安全保障的管理,对非物理的网络定义一个清晰的虚拟边界。

3.由于融合网络的开放性、融合终端设备的多样性、融合应用的复杂性以及融合接入方式的多样性直接导致融合环境下的安全需求具有多样性和动态性。融合后的网络不但融合了各种网络的优点,也将各种网络的缺点带进融合后的网络中,融合后的网络在提供更加多样化的服务的同时也必将面临一系列新的安全缺陷。

所以传统意义上的终端安全的理念有必要通过重新梳理才能应对新形式下的安全需求。正是在这样的背景下,“虚拟可信终端”这一新的安全理念应势而出。这种可以做到“随需安全”的可信终端通过虚拟可信计算技术和可信网络的动态管理保障在分布式与无线网络环境下的可用、可信和可控的安全需求。

二、 如何关注终端安全?

按照信息生命周期管理 (Information Lifecycle Management,简称ILM)的要求,信息是有生命的,具体表现为产生、传输、处理、存储、消亡和再利用六个生命阶段。

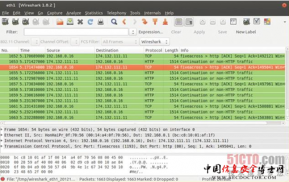

因此,终端作为信息生命周期管理的基础设施,其自身安全性涉及到应用安全、系统安全、数据安全、网络安全等各个方面,任何一个节点都有可能影响整个网络的安全。 因此,如果从服务器、网络、终端三个层面组成的信息系统来看,关注终端安全应该至少涉及两个层面:终端信息安全和业务连接安全,也就是重点加强基于可信的终端安全保护和基于可用和可控的终端动态管理。一方面,集中收集终端信息、统一监控管理,另一方面,将企业级的安全策略分配落实到所有计算机客户终端,强制执行安全策略,以期望通过可信终端建立可信的网络连接,实现终端应用的动态管理,达到随需安全的经济效益。此外,还应提供适合企业应用需要的应用监管和安全审计,保持安全管理的完整性。

(责任编辑:adminadmin2008)