ЁЁЁЁеўжЮадЭјТчЗИзя

CarbanakВЁЖОЕФФПЕФЪЧПижЦЯЕЭГЃЌНјаавјаазЊеЫЃЌЧдШЁН№ЧЎЃЛЖјЛЙгавЛВПЗжЭјТчЗИзяепЕФФПЕФВЛЪЧЧдШЁН№ЧЎЃЌЖјЪЧЧдШЁИїРрЕФаХЯЂЃКИіШЫЩэЗнаХЯЂ(PII)ЁЂЭЈбЖаХЯЂЕШЁЃ

ЖдгквЛИіЦѓвЕЛђепЛњЙЙРДЫЕЃЌБЛЧдШЁаХЯЂЕФШЫвЊУДЪЧПЭЛЇЃЌвЊУДЪЧдБЙЄЁЃЖјШчЙћЪЧдБЙЄЕФЛАЃЌЮЃКІжЕдђЛсЫВМфБЌеЈЃЌвђЮЊвЛИідБЙЄЛсдкЖржжаЮЪНЩЯСЊЯЕзХИќЖрЕФдБЙЄ(Н№ЧЎЁЂЩчНЛЙиЯЕЕШ)ЃЌЧЃвЛЗЂЖјЖЏШЋЩэЃЌНЋПЩФмгАЯьИќЖрЕФШЫЁЃзюНќБШНЯбЯжиЕФЪ§ОнаЙТЖЪТМўПЩФмвЊЪ§УРЙњШЫЪТЙмРэОж(OPM)Ъ§ОнаЙТЖЪТМўСЫЃЌ560ЭђЗнжИЮЦаХЯЂЁЂ2100ЭђЧАШЮКЭЯжШЮСЊАюжАдБаХЯЂЁЂДѓСПЩчБЃКХКЭЕижЗБЛКкПЭЫГзпЁЃ

ЁЁЁЁЩЬвЕМфЕ§ЪНЕФЭјТчЗИзя

Г§СЫЩЯЪіСНжжНЯСїааЕФЭјТчЗИзяРраЭжЎЭтЃЌЛЙгавЛжжБШНЯ“гаЩљЭћ”ЕФЭјТчЗИзяРраЭ——ЩЬвЕМфЕ§ЁЃЫћУЧМШВЛвдН№ЧЎЮЊФПЕФЃЌвВВЛвЊПЭЛЇКЭдБЙЄЕФаХЯЂЃЌЫћУЧПЪЭћФУЕНЖдЗНЕФаТВњЦЗМЦЛЎЪщЁЂаТВњЦЗЯИНкЁЂВњЦЗММЪѕЕШЁЃ

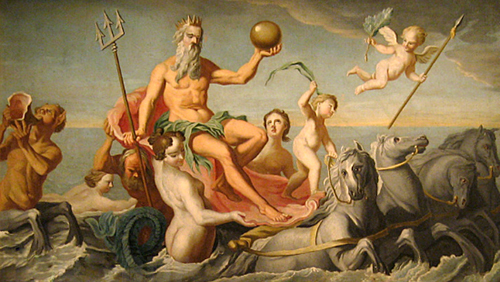

2015ФъЯТАыФъЃЌПЈАЭЫЙЛљЪЕбщЪвGReATЭХЖгЗЂЯжвЛИіУћЮЊ“ВЈШћЖЌ(Poseidon)”ЕФЭјТчМфЕ§зщжЏЁЃОнЭЦВтИУзщжЏдк2001ФъОЭвбОЕЎЩњЃЌ2005ФъПЊЪМЛ§МЋЛюдОЦ№РДЁЃВЈШћЖЌзщжЏЪЧвЛжЇГЄЦкУцЯђИїИіСьгђдЫзїЕФЭХЖгЃЌАќРЈТНЁЂКЃЁЂПеЕШИїИіВуУцЁЃЫћУЧжТСІгкЭЦНјгаеыЖдадЕФЙЅЛїЛюЖЏЃЌВЂЭЈЙ§дкгуВцЪНЕігугЪМўжаЕФАьЙЋЮФЕЕМАЙуЗКЕФКсЯђвЦЖЏЙЄОпФкЧЖШыПЩжДаадЊЫивдЛ§МЋЪеМЏЦѓвЕФкВПЛЗОГЕФЭјТчаХЯЂЁЃ

ВЈШћЖЌзщжЏРћгУАќКЌRTF/DOCЮФМўЕФгуВцЪНЕігугЪМўЗЂЖЏЙЅЛїЃЌетаЉПЩжДааЮФМўЭЈГЃЛЙХфКЯЪ§зжЧЉУћЪЙгУЁЃвЛЕЉИаШОГЩЙІЃЌНЋЛсЯђC&CЗўЮёЦїЬсНЛБЈИцЃЌШЛКѓдйКсЯђЕФвЦЖЏЁЃФУЕНЯрЙиШЈЯожЎКѓЃЌЛсдкЙмРэдБУЛгаВьОѕЕНЕФЧщПіЯТЧдШЁЦѓвЕзюОпМлжЕЕФзЪВњаХЯЂЁЂММЪѕЁЂвЕЮёУєИааХЯЂЁЂВЦЮёаХЯЂЕШЁЃ

ЁЁЁЁЙЅгыЗРФФИіИќживЊЃП

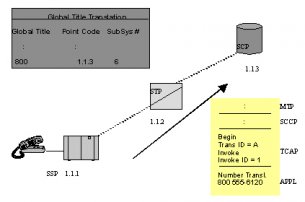

ЖдгкЗРЛЄЯжгаЕФзЪдДВЛБЛКкПЭЧдШЁживЊЃПЛЙЪЧЙЅЛїБ№ШЫЛёШЁИќЖрЕФаХЯЂживЊЃПЯраХзюМбД№АИвЛЖЈЪЧЭЌбљживЊЁЃЕЋЪЧЃЌаЁБрШЯЮЊзюМбЕФЗНАИгІЯШЗРЛЄКУздМКЕФзЪдДВПБЛЧдШЁЃЌжСгкШЅВЛШЅжїЖЏЧдШЁБ№ШЫМвЕФзЪдДЃЌдђашвЊЕРЕТгыЫНРћНјаавЛГЁБчТлСЫЁЃ

ЖдгкЦѓвЕРДЫЕЃЌЮДРДЕФАВШЋЗРЛЄЧїЪЦвЛЖЈЪЧаХЯЂЗжМЖЛЎЗжЃЌШЈЯобЯИёАбПиЁЃЦѓвЕашвЊАбЪ§ОнАДживЊГЬЖШЗжПщДцДЂЃЌЗжПщЙмРэЁЃ

(д№ШЮБрМЃКАВВЉЬЮ)