(吉大正元信息技术股份有限公司,北京 100086)

摘要:我国电子政务建设已经取得了很大的成绩,国家电子政务外网建设已经完成,电子认证体系的建设也已经完成,具备推广的条件,但从总体上看,我国电子政务建设仍存在比较大的问题。论文主要论述了国家电子政务外网认证体系推广的必要性,指出了推广过程中需要注意的问题。

关键词:电子认证体系 证书

中图分类号:TP309.7 文献标识码:A

The analysis of the Public Key Infrastructure (PKI) of The national exterior e-government network

(GAO Jian-feng Jilin University Information Technologies Co.,Ltd)

【Abstract】E-government construction in China has made great achievements, The national exterior e-government network construction has been completed and the Public Key Infrastructure (PKI) has been completed, with the promotion of the conditions, but generally speaking, e-government construction in China is still relatively large question. This article focuses on the Public Key Infrastructure (PKI)of the the national exterior e-government network to promote the need for the Public Key Infrastructure (PKI),pointing out that the promotion of the process need to pay attention to.

【Keywords】Public Key Infrastructure (PKI) Certificate

0 引言

随着改革开放和社会主义现代化建设的进一步推进,我国电子政务建设已经取得了很大的成绩。各个政府部门在网络建设、业务系统建设方面完成了比较多的工作,大大促进了工作效率的提高,改善了政府形象。但从总体上看,我国电子政务建设仍存在比较大的问题,主要是:网络建设各自为政,重复建设,结构不合理;业务系统水平低,应用和服务领域窄;信息资源开发利用滞后,互联线通不畅,共享程度低;标准不统一,安全存在隐患。

基于以上现状,《国家信息化领导小组关于我国电子政务建设指导意见》(中办发【2002】17号)中明确提出需要整合网络平台,建设国家电子政务外网,运行政务部门面向社会的专业性服务业务和为不需在内网上运行的业务。《国家信息化领导小组关于加强信息安全保障工作的意见》(中办发【2003】27号)中首次提出建设以电子认证为主要内容之一的网络信任体系建设要求。目前,在国家电子政务外网上电子认证体系已经建设完成,本文主要针对电子认证体系的推广进行论述。

1 国家电子政务外网电子认证体系建设现状

1.1 国家电子政务外网建设现状

国家电子政务外网是按照《国家信息化领导小组关于我国电子政务建设指导意见》(中办发【2002】17号)文件和《关于推进国家电子政务网络建设的意见》)(中办发【2006】18号)文件要求建设的网络设施,服务于各级党委、人大、政府、政协、法院和检察院等政务部门,满足其社会管理、公共服务等方面的需要。支持业务网络的互联互通,支持跨地区、跨部门的业务应用、信息共享和业务协同。

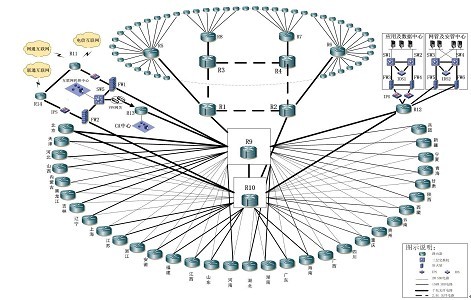

国家电子政务外网分为中央城域网和广域骨干网两个层次,中央城域网以2.5 G的POS环方式连接中央的各级部门,国务院应急办、监察部、扶贫办、人力资源和社会保障部、农业部、审计署、安监总局等45个中央部门通过城域网接入电子政务外网,通过广域骨干网连接全国各省(自治区、直辖市)和新疆建设兵团32个地方节点。中央城域网和广域骨干网的网络拓扑结构如图1所示。

图1 中央城域网和广域骨干网的网络拓扑结构

(责任编辑:adminadmin2008)