对于地方电子政务外网的建设,目前已经有23个省份建设完成了省级电子政务外网平台,部分省份的电子政务外网已经延伸到了县一级。截至2008年12月1日,地方政务外网接入省级厅局1327个,地市接入152个(全国共有341个),接入区县466个,接入市级部门3080个、县级部门3200个,政务外网接入终端总数已超过31万台。

1.2 国家电子政务外网电子认证体系建设现状

国家电子政务外网中已经建设完成了电子认证体系,主要包括认证中心(CA中心)、密钥管理中心(KM中心)、注册审核服务中心(RA中心)、证书状态在线查询系统(OCSP系统)、时间戳服务系统(TSA系统)。目前已经建设有审计署、国土资源部、四川省、安徽省4个下级的RA中心,大约颁发了3000张左右的数字证书。

2 国家电子政务外网电子认证体系推广的必要性

目前,我国电子政务中不涉密的业务按照服务对象和服务范围的不同大致可以划分为行业性应用、跨部委资源共享的应用系统和地方性应用系统。本章从这3类业务系统分别阐述国家电子政务外网认证体系推广的前景。

2.1 满足行业性业务系统的需求

行业性业务系统,主要指由行业主管部门牵头,在行业中进行集中或是分层部署的业务系统,如水利部的防汛抗旱指挥系统,在中央进行集中部署,供各个流域的人员统一使用;如财政部的财政业务大系统平台交换平台,在中央和地方均是分层部署,实现纵向上数据贯通,横向进行业务整合。

这类业务系统往往承担着关键的政府管理职能,使用者覆盖整个行业,采用数字证书来加强该类业务系统的认证强度成为最为迫切的需求。目前通常的做法均是由行业自行建设电子认证体系,按照组织架构进行部署,实现证书的发放。如公安部、水利部、监察部等部委均建设有自己的行业电子认证体系。

该种建设方式主要缺点是人为地造成了许多的“信任孤岛”,造成了互信的困难;重复建设、资金重复投资;给各个行业增加了额外的维护工作量;各个行业建设的电子认证体系,由于资金投入存在差异,本身的安全性得不到保障,存在一定的安全漏洞。

2.2 满足部委资源共享业务系统的需求

我国电子政务的建设目前处于整合阶段,根据国民经济发展的需要,需要构建跨多个部委的大型业务系统,实现协同办公、资源共享。如国务院应急平台建设项目,该平台覆盖公安部、水利部、国土资源部等25个部委或单位,满足日常值守应急和处置突发公共事件的需要。

该类业务系统由于覆盖范围无论从纵向还是横向,都十分广阔,人员、网络组成均十分复杂,采用数字证书加强该类业务系统的认证强度成为最基本的需求。如何能为该业务系统提供方便、快捷的证书服务,成为该类业务系统建设必须要考虑的问题。

2.3 满足地方性业务系统的需求

在我国基层的电子政务业务系统建设过程中,对于业务系统中需要使用数字证书的,均采用第三方电子认证体系颁发的数字证书。按照国办转发的《关于网络信任体系建设的若干意见》(国办发【2006】11号)规定,对于电子政务业务中对于公众服务的,原则上可以采用第三方数字证书;对内部服务的,不能使用第三方数字证书。根据以上规定,对于地方性业务系统中对内服务部分,没有合法的证书来源成为地方性业务系统安全建设要解决的问题。

根据以上分析可以看出,在我国电子政务不涉密领域中急需一个具有强大服务能力的电子认证系统,能为中央各部委、各级地方政府提供方便、快捷的证书服务,有效遏制重复投资建设,方便互联互通。国家电子政务外网建设完成的电子认证体系成为目前最为合适的选择。

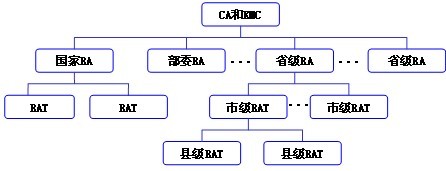

3 国家电子政务外网电子认证体系推广模式

目前国家电子政务外网电子认证体系核心模块建设已经完成,同时建设有审计署、国土资源部、四川省、安徽省几个下级RA系统。为了实现证书服务能够为各个部委、各个地方提供服务,电子认证系统可以通过建设RA系统、服务点(RAT系统)实现证书业务的本地化服务。证书服务架构建设如图2所示。

图2 证书服务架构

国家RA主要负责为建设RA部委在北京地区的用户提供证书服务;部委RA主要为本部委机关的人员提供数字证书服务;省级RA主要为本地区的用户提供证书服务,同时为部委下属机构的证书用户提供服务;根据业务系统需要,可以在地市或是县级设立受理点(RAT),是省级RA的代理服务点,为本市或是本县的用户提供相应的证书服务。

采用以上的网状体系,可以有效地解决证书服务的便捷性问题,真正实现“统一管理、就近服务”,达到“一证通”的使用效果。

(责任编辑:adminadmin2008)