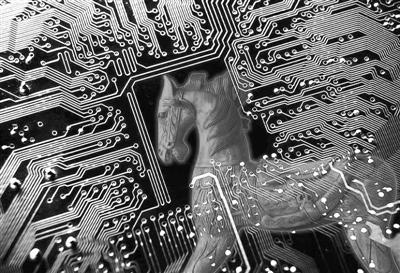

随着科技日新月异地发展,在各种高科技设备和产品的“加持”下,现代人的生活看起来更加舒适、惬意,但也要承受很多不好的后果:手机银行木马、监控摄像头组成的僵尸网络以及无人机攻击,都是悬在我们头上的“达摩克利斯之剑”。俄罗斯卫星网在近日报道中,列出了生活中一些潜在的威胁,有些威胁我们可能毫无察觉。

银行木马持续扩散

卡巴斯基实验室(Kaspersky Lab)是全球四大软件保护解决方案提供商之一。该公司宣称,银行木马将持续成为用户最主要的金融风险,与在线银行和银行应用有关的木马诈骗将持续扩散。

卡巴斯基公司发布的2016年第二季度网络威胁报告指出,在第二季度,该公司的产品已经发现了大约27403个手机银行木马,其中俄罗斯和澳大利亚的用户最容易受其攻击。木马病毒可以控制银行的手机应用程序、手机短信服务(SMS)和手机呼叫。在这些木马病毒的帮助下,黑客能将受害者账户上的钱转入自己的账户。

这些程序会神不知、鬼不觉地覆盖100多个合法银行和金融应用的界面,将用户的钱挪走。不仅在线银行客户需要小心,最近,提款机也成为网络犯罪分子觊觎的对象。

今年8月份,黑客攻击了曼谷和其他5个省的21台NCR公司销售的ATM提款机,盗取了1200万泰铢(折合37.8万美元)。8月24日,泰国政府储蓄银行(GSB)宣布,关闭全国约3300台ATM提款机(共有7000台)。泰国警方经调查发现,网络罪犯通过恶意软件感染了多台ATM提款机。泰国当局表示,攻击者在ATM上安装恶意软件使机器与银行网络断开,从ATM盗取巨款而不被发现。

汽车联网面临风险

汽车连上互联网看似很酷,也很方便。但一旦联网,另一个潜在威胁也冒了出来:黑客可以远程访问汽车的系统并对其进行控制。去年,两名安全研究人员查理·米勒和克里斯·瓦拉塞克证明,这一威胁是真实存在的。他们两人历时一年,研发出了一套可以攻破切诺基2014款吉普的工具,而且可以通过无线网络实施攻击。

他们的攻击顺序是先把冷风和显示器打开,然后更换显示内容,接下来开始播放大音量音乐,逐步实现对汽车本体的控制——开启雨刷、关掉引擎。为了从车主那里偷钱,犯罪分子也能阻止汽车联网。

网络摄像暗藏危机

用户安装在家里观察宠物情况的最简单的监控摄像机也面临被攻击的风险,黑客可以借此对电子门锁和其他高科技设备进行控制。

最常见的情况是,把智能设备变成僵尸网络的一部分。僵尸网络包含很多软件主体,这些软件被远程控制,常被用于分布式拒绝服务(DDoS)攻击。DDoS攻击指借助于客户/服务器技术,将多个计算机联合起来作为攻击平台,对一个或多个目标发动DDoS攻击,从而成倍提高拒绝服务攻击的威力。

视频摄像头是最不受保护的设备,容易成为黑客攻击的目标。据称,大量通过互联网成功入侵的闭路电视摄像头,正在“干掉”全球各地的计算机。美国安全组织Sucuri在调查一起针对传统珠宝店的网络攻击时,发现了一个由2.5万台设备组成的强大僵尸网络。

该商店网站在遭到每秒35000次HTTP垃圾请求的攻击之后下线。当Sucuri尝试阻止这次网络海啸时,该僵尸网络现身,向商店网站倾倒出了每秒超过50000个HTTP请求。安全人员对数据包进行调查后发现,所有数据包都来自与互联网相连的闭路电视摄像头,黑客入侵了这些设备以攻击其它系统。尽管闭路电视僵尸网络并不是什么新鲜事物,此次事件仍是迄今为止规模最大的。

而且,联网的设备不仅被用于攻击,也被用于做其他坏事,如发送垃圾邮件等。另外,摄像机、路由器甚至智能冰箱,都能成为僵尸网络的一部分。为此,专家建议用户经常对设备的固件和防火墙进行升级并使用更复杂的密码。

网络恐怖主义威胁

网络恐怖主义一般是对基础设施发动攻击,它也是目前最有代表性的网络威胁之一,如此前的震网病毒(Stuxnet)。震网病毒由美国和以色列联合制造而成,主要目的是破坏伊朗的核项目。

该病毒于2010年6月首次被检测出来,是第一个专门定向攻击真实世界中基础(能源)设施的“蠕虫”病毒,比如核电站、水坝、国家电网等。作为世界上首个网络。“超级破坏性武器”,它已经感染了全球超过45000个网络。伊朗遭到的攻击最为严重,60%的个人电脑感染了这种病毒。计算机安防专家认为,该病毒是有史以来最高端的“蠕虫”病毒。

除此之外,还有无人机也容易被黑客“劫持”发起攻击。当然,我们周围究竟存在哪些威胁并没有详细列表,实际上,任何联网系统都能被黑客攻击用于其私人目的。所以,网络安全问题应该引起广泛重视。

(责任编辑:宋编辑)