大家都是学计算机的,我们原来一个用户计算,一个程序计算,程序只能落在内存空间,数据也只能落在一个程序空间,不能跑到外面去。由硬件、软件来保障,硬件做到指令,能确定这个指令是不是跑到外面去了,这条数据是不是落在指定的空间,就这个技术措施,你们想想现在黑客攻击,所有的东西能攻击得了吗?攻击不了。现在你们学的C有这个吗?所以现在PC机结构是计算机计算的变异,是一个怪胎,相当于生下的孩子没有免疫系统一样,为什么?假设孩子生下来以后没有病,没关系的,独立空间自己生存,因此不需要病毒防御机理,也不需要跟人家打交道,关起门来干,这个假设不对。联网以后,你的是我的,我的也是你的,因此我们根本问题是计算机结构的缺失,是这个科学问题,而不是黑客能力大,而我们程序设计有漏洞。因此,我们还应该把结构缺失补起来,原来有很多的计算机硬件、软件的措施,比如操作系统,操作系统原理和教材没有变。信号灯、PV操作、发消息,这就解决了一个用户的程序不能直接到其他用户空间拿数据,指令也是由信号灯,红灯停,绿灯走,使这套设备社会机制,现在不需要了,个人了,所以我们一定要从体系结构中进一步完整我们缺失的问题。也就是说,我们要在硬件上、部件上,要有这方面的硬件,软件也要有,网络上也要有。

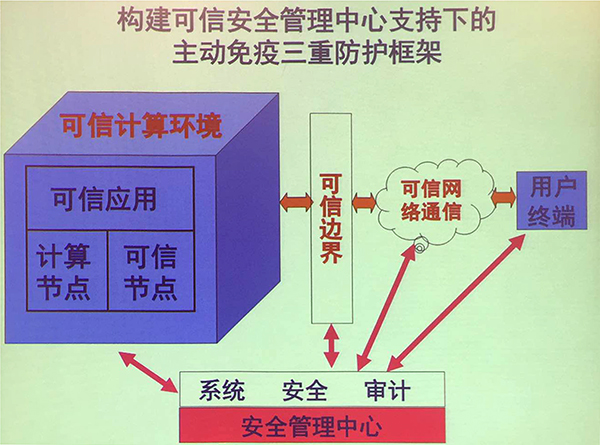

总结来讲,只有这样,才能使得我们向大型计算,云计算,大数据,物联网等等,如果计算机结构不去弥补的话,是解决不了安全问题的。所以,我们只能用可信计算才能解决体系结构,操作行为,资源配置,数据存储的可用。 等级保护最重要的标准,我们叫可信安全管理中心支持下的免疫三重防护框架。首先要保护计算环境,非网络化的时候也有这个问题,安全保密问题一样有,我们现在都在计算机上面了,因此,计算环境相当于和工作环境一样,安全保密是第一位要保护的,一定要可信计算。第二,可信边界,我们的防火墙,很多IDS,很多的边界设备都是不符合逻辑的,不符合科学常规的。我们要可信编辑,我们要讲规则,用边界很好理解。门卫,进来你是谁,干什么去,谁证明,出去拿什么东西出去,谁批准的,如果有问题是传达室还是保密人员来裁决,这个结构叫做网络边界,以前也是这样,通信,挂号信,而且保密信息是机要交通。密码认证,不让人家偷看,密码加密,或者不要篡改掉包,一致性检查,一样一样的。

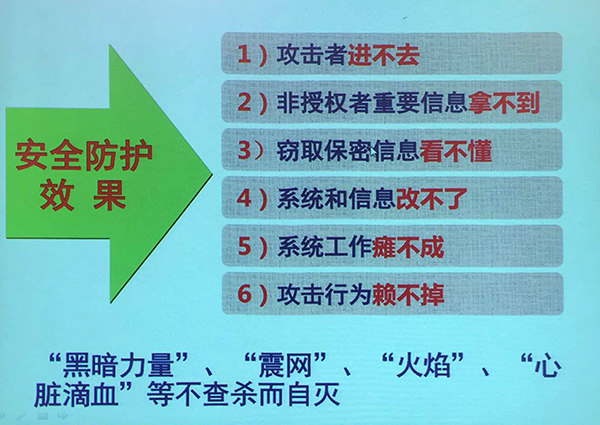

我们现在管理中心,你们可以想你们单位不是有管理中心,你们产品有没有管理中心,没有管理就没有规约。我们日常管理一样,第一,保卫工作,保卫部门干什么呢?就是管单位的资源,人、物怎么弄,还有保密室干什么?管信息的密级定位,人们什么权限,保密室文件打印。第三,审计,相当于我们一个单位的监控室,摄像头。所以三个管理相当于系统管理相当于保卫部,安全管理相当于保卫室,审计管理相当于保密室,非常科学,非常合理。这样做达到什么效果呢?攻击进不去,进去了首先拿不到东西,窃取的东西看不懂,系统信息改不了,系统工作瘫不成,攻击行为赖不掉。

最近美国东海岸上个月21号,美国最先进的、最安全的,网络安全搞得最好的国家,大面积瘫痪,什么毛病?是摄像头,摄像头变成了跳板,变成了肉鸡,摄像头同时发出上网指令,而且是连续发,网络全部瘫痪,你们想想用我们可信,摄像头也是微机,图像处理的软件,这个也是上网处理的,有限定制化的系统,这个系统白名单一下,就把它制了。进去一个攻击程序,没有在原来可信列表里的,就制了。进不去待不住,如果没发现的话,这个发出指令,原来是有网络连接的,或者应该去的网站,也就是摄像头搜集信息的网站,现在里面变了,不可信了,不能发,它能成功吗,就这么简单。像“震网”,伊朗的核设施,参数一改,就把它震坏了。心脏滴血很有意思,心脏滴血你们回去再做点功课,最典型的利用逻辑不全的攻击,不可能避免的,心脏滴血案例非常生动,不是因为程序上有明显漏洞缺陷,不是,本来不应该是问题的问题。

你们都是搞安全的,SSL协议,终端和服务器要连接,终端发起请求,要相互认证,请求发什么指令?首先发一个,用对方服务器的公钥加密,用他的私钥解密,再用对方终端的公开令公钥加密以后,传过去,传到终端,终端用自己私钥解开,解开以后核对,我原来发的随机数是不是一样。因此存在随机数加密解密处理,有两个参数,一个是参数的实际长度,还有一个协议格式上标尺多少k,利用这一点没有核对,我们一般做了以后,写了多少长度,把长度写在指针那儿去,马上核对。它利用没有核对的,就把发出去的实际长度是0,表针长度是64k,服务器傻乎乎拿到以后,就把64k的内存,把对方拿过64k数据拷到内存里去,拷的过程中,按照实际长度去拷的。可是实际上一点都没有拷,同样它不知道。又把64k内存加密了,加密以后传过去,等于把自己的64k内存,对方的公钥加密传过去以后送给终端,终端拿到以后一脱密就是服务器的内存。我讲的是利用正常的工作目标的逻辑,就可以小小的缺失,你们防得过来吗,能避免吗?所以我们一定不要去找漏洞,不要着眼于找漏洞,找也可以,找到漏洞就解决安全了吗?未必,所以我们还应该从正常的工作,不被变异。

我们要进行可信核对,终端是不是可信的程序,要核对。就这一条,终端程序就不能被篡改,很简单。 因此,我们要重启可信革命,这个世界怎么起来的呢?就是因为计算机结构的变化,我是从大型机、小型机、微机、PC机全搞过来的。我们在八十年代末出现PC机,到处都是又便宜,又好,军队核心的密码,也用PC机,都是非常想不通的事,但是这是现实。因此,必须解决它的体系结构问题,才能保证秘密信息的安全。当时我们92年立项的,叫主动免疫的,或者当时叫环境免疫的综合保护系统,当时也称之为智能安全卡,经过长期攻关,我们解决了军队的核心秘密。

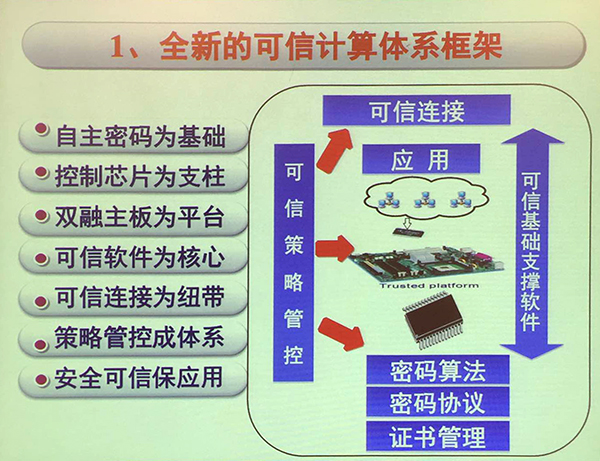

有案例,94年出了重大的案例。这个技术后来用于民间的,大家每个人都有关系,二代居民身份证是我组织做的,就利用了可信的技术,不能篡改,伪造更不可能。还有增值税发票系统,还有体育彩票,都采用了可信体系,简化了系统,防止了伪造篡改,到现在增值税发票十几年来,多少张发票,没有说一张发票是假的,只是发现了增值税发票假开的事情。因此,我们军转民,后来这个技术我们军方又演示验证,要1:1的部队装备。可是我们在这个过程中不可能保密,我们的技术被外国人拿走了,被国际可信计算组织TCG拿走了。 自主密码为基础,控制芯片为支柱,双融主板为平台,可信软件为核心,可信连接为纽带,策略管控成体系,安全可信保应用。

(责任编辑:安博涛)