近日,互联网上披露了关于MySQL数据库存在代码执行漏洞(CNNVD-201609-183)的情况。由于MySQL数据库默认配置存在一定缺陷,导致攻击者可利用该漏洞对数据库配置文件进行篡改,进而以管理员权限执行任意代码,远程控制受影响服务器。目前,Oracle官方网站发布声明将于10月发布关键补丁更新信息。

一、漏洞简介

Oracle MySQL是美国甲骨文(Oracle)公司的一套开源的关系数据库管理系统。

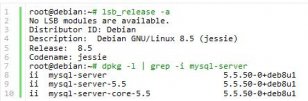

MySQL数据库中的配置文件(my.cnf)存在远程代码执行漏洞(漏洞编号:CNNVD-201609-183,CVE-2016-6662),以下版本受到该漏洞影响:MySQL 5.7.15及之前的版本,5.6.33及之前的版本,5.5.52及之前的版本。

CNNVD针对上述漏洞的利用原理进行梳理,总结如下:

MySQL服务在服务器上拥有两个进程,其中一个进程拥有管理员(root)权限,另一个拥有普通用户(MySQL)权限。拥有管理员(root)权限的进程可以加载并执行配置文件中所声明的动态连接库(so库),并在特定文件权限下通过sql语句或使用添加触发器等方法修改上述配置文件,造成在MySQL服务重启时,具有管理员(root)权限的进程加载并执行该动态连接库,执行任意代码,达到提升权限的目的。

二、漏洞危害

攻击者(本地或远程)可通过正常访问或恶意注入等手段,利用该漏洞对配置文件进行修改,从而以管理员权限执行任意代码,完全控制受影响的服务器。

2. 目前,使用MySQL内核的开源数据库MariaDB和PerconaDB受该漏洞影响,并于9月6日发布漏洞修复补丁。

三、修复措施

Oracle官方网站将于10月18日发布关键补丁更新,请可能受影响的用户及时关注信息,及时修复漏洞,消除隐患。

公告链接:http://www.oracle.com/technetwork/topics/security/alerts-086861.html

部署MySQL数据库的用户,应及时检查所使用的MySQL版本是否在受影响范围内。如受影响,可采取该缓解方案:关闭MySQL用户file权限。

本报告由CNNVD技术支撑单位—北京奇虎科技有限公司(安全客)、漏洞盒子提供支持。

CNNVD将继续跟踪上述漏洞的相关情况,及时发布相关信息。如有需要,可与CNNVD及时联系。

联系电话:010-82341439

(责任编辑:宋编辑)