如今世界各地都在使用NAND Flash存储芯片,在手机、电脑和数据中心均可发现它的踪影。然而现在,卡耐基梅隆大学(CMU),希捷科技(Seagate Technology)和苏黎世联邦理工学院(ETHZ)的安全专家们在NAND数据存储芯片的专用芯片阵列中发现了安全漏洞——恶意程序能够轻松破坏数据,甚至最终彻底破坏芯片。

恶意程序侵入NAND Flash

由NAND闪存芯片组成的阵列,可以制作成固态硬盘(SSD)。现在SSD正以更轻更小的特点,逐渐取代传统硬盘的地位,获得电子制造业的青睐。

如今,你不仅可以在手机、相机、U盘中随处发现NAND闪存的身影,在提供云计算、政府企业或者个人数据服务的数据中心里,NAND闪存也在其中发挥着重要的作用。

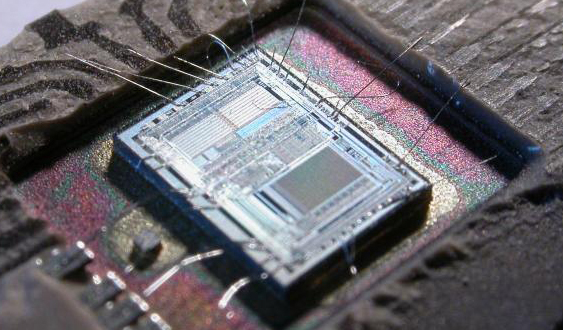

NAND闪存的重要特征是——它无需电力驱动,即可进行电荷存储。NAND闪存中包含了亿级的存储单元,每个单元中都存储着不同的电荷。这些电荷会被记录成二进制0/1,最终构成数据。这些记录下的数据,在NAND闪存整体架构的控制下,会保持其原有的顺序。然而现在,在Intel及希捷的帮助下,安全研究员发现,可以利用程序扰乱芯片中存储单元的正常工作,最终会彻底破坏NAND闪存。

NAND flash高速缓存存储单元

NAND Flash Exploit

研究员已经在研究过程中发现了这样的exploit——通过在NAND存储芯片中进行快速读写及重建数据发动攻击。攻击者可以在单个存储单元上重复运行这些读写、重建数据的操作,持续地记录二进制的0和1,实现存储单元的过载。

这样,附近的“幸存”单元也会受到过载单元的影响。这种结果叫做“寄生电容耦合”现象,即相邻的记忆存储单元的电压如果产生改变,目标存储单元内的数据也会因此改变。根据这种“寄生电容耦合”原理,攻击者不仅可以破坏程序所能控制的存储单元数据,也可以由此破坏其他的数据。

芯片变得更小更强的同时,电子连接与存储单元之间的间隙也随之缩小。在某些情况下,这些电子连接仅仅相距几个分子,存储单元与相邻单元之间不需要有直接的连接就可能相互造成干扰。

这种类型的干扰攻击和我们之前介绍过的另一种叫做“Row hammer”的攻击颇为相似。针对计算机中RAM的“Row hammer”攻击,会通过执行重复的读写操作,轰击一行的内存单元,制造电气干扰,最终实现数据值的改变。

Row Hammer攻击方式

Row hammer 攻击的实现方式是使用软件程序引入干扰。但在一些自然环境下,如果满足一些特定条件,也可能形成相似的干扰问题影响存储芯片的正常运转。比如,太阳耀斑及强烈辐射都会引起计算机芯片内部单元(RAM和闪存)的数值改变。

另有一种叫做RAD加固的特殊编程及生产技术,它可以防止卫星、军事设备、航天器和核反应堆内的芯片发生“位翻转”——这种由太阳耀斑和辐射的电磁脉冲(EMP)引发存储单元内数值变化的现象。

造成的影响

研究员称,恶意程序可以重现相同的电磁脉冲干扰,按照NAND芯片的设计架构来避开安全保护,针对特定存储单元发起攻击。

电磁脉冲干扰示意图

随着越来越多的存储单元遭受攻击,这块芯片最终会变得无法进行数据存储和正常使用。恶意程序的攻击行为会大大减少芯片的可用寿命,迫使用户更换正常芯片。而如果在高层的应用(如云存储器)中,这样的更换操作就需要用户更换整个板卡或芯片组,将会极大地消耗人力和物力。

消费类设备内部的NAND闪存芯片则与大规模云计算的存储阵列不同,这些芯片通常是不可替换的。恶意软件造成的攻击后果可能是你需要彻底更换一个新的设备,例如手机,计算机或IoT设备。

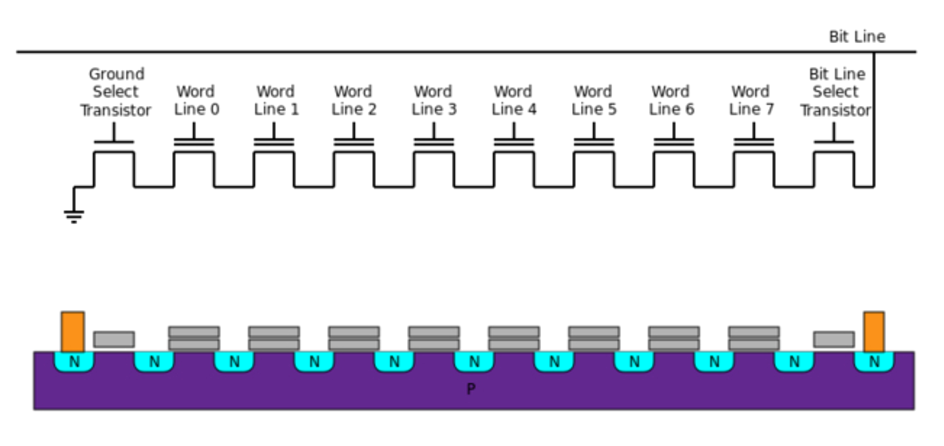

第二种攻击方法

此外,研究人员还发现了第二种叫做“读取干扰”的攻击方法。该种攻击的特征在于恶意应用程序会在短时间内快速执行大量数据读取任务,引发“读取干扰”错误的发生,从而损坏已经写入或尚未写入芯片的数据。这种攻击的核心概念是破坏尚未写入数据的存储块及存储单元。由于这些区块游离在芯片管控之外,因此造成的破坏是不能被修复的。第二种攻击方法尽管对已经存储的数据不会造成损害,但会对于芯片的寿命和性能造成恶意影响。

研究人员同样也对于这些攻击进行防护方面的思考,他们提出一种原创的RAD防护方法,来减少遭受攻击的可能,提升芯片的使用寿命。最佳的结局方案应当是在NAND存储芯片中对需要读取和写入的数据进行缓冲。也就是说,缓冲区将对所有需要进行的读写操作进行临时存储,之后再将数据正确地放入每个NAND存储单元。这样的缓冲策略会在时间消耗上增加15%的开支,还需要2MB的额外存储空间,但可以解决芯片容易遭受“电容耦合”及“读取干扰”威胁的问题。

可以在这里查看原文的论文内容,原题为“Vulnerabilities in MLC NAND Flash Memory Programming: Experimental Analysis, Exploits, and Mitigation Techniques ”【地址】

(责任编辑:安博涛)